1. 修复的CVE

CVE-2021-44228

描述:Java日志库Apache Log4j2组件中存在远程代码执行漏洞。该漏洞是由于Apache Log4j2部分功能存在递归解析功能,攻击者可利用该漏洞在未授权的情况下,构造恶意数据进行远程代码执行攻击,最终获取服务器最高权限。

需要说明的是,在系统安装了Log4j组件包,且版本在受影响区间范围内,同时也使用该组件进行了日志的读写操作的情况下,才可能受该漏洞影响。场景说明如下:

1)安装了Log4j组件包。

2)安装的Log4j组件包版本在受影响区间范围内。

3)有应用服务调用了此Log4j组件包进行了日志的读写操作。

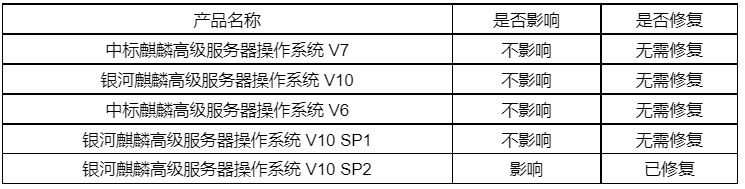

2. 影响的产品

3. 影响的操作系统及修复版本

银河麒麟高级服务器操作系统 V10 SP2

log4j-2.13.2-2.ky10

log4j-bom-2.13.2-2.ky10

log4j-help-2.13.2-2.ky10

log4j-jcl-2.13.2-2.ky10

log4j-jmx-gui-2.13.2-2.ky10

log4j-nosql-2.13.2-2.ky10

log4j-slf4j -2.13.2-2.ky10

log4j-taglib-2.13.2-2.ky10

log4j-web-2.13.2-2.ky10

4. 受影响的软件包

银河麒麟高级服务器操作系统 V10 SP2

aarch64: log4j、log4j-bom、log4j-help、log4j-jcl、 log4j-jmx-gui、log4j-nosql、log4j-slf4j、 log4j-taglib、log4j-web

x86_64:log4j、log4j-bom、log4j-help、log4j-jcl

log4j-jmx-gui、log4j-nosql、log4j-slf4j、 log4j-taglib、log4j-web

5. 紧急缓解措施

a)配置文件方式关闭(推荐)

在应用程序的classpath中的 log4j2.component.properties 配置文件(如果没有文件,则手工新建)中添加如下两行内容(>=2.9.1以及之后版本)

log4j2.formatMsgNoLookups=True

log4j.formatMsgNoLookups=True

b)jvm参数配置关闭(不推荐,容易丢失配置)

在 JVM 启动参数中加上 -Dlog4j2.formatMsgNoLookups=true 和 -Dlog4j.formatMsgNoLookups=true (对于2.0~2.10版本,应先升级至2.10+,再增加jvm参数)

6. 修复方法

方法一:配置源进行升级安装

1.打开软件包源配置文件,根据仓库地址进行修改。

仓库源地址:

银河麒麟高级服务器操作系统 V10 SP2

aarch64:http://update.cs2c.com.cn:8080/NS/V10/V10SP2/os/adv/lic/updates/aarch64/

x86_64:http://update.cs2c.com.cn:8080/NS/V10/V10SP2/os/adv/lic/updates/x86_64/

2.配置完成后执行更新命令进行升级,命令如下:yum update Packagename

方法二:下载安装包进行升级安装

通过软件包地址下载软件包,使用软件包升级命令根据受影响的软件包列表进行升级安装,命令如下:yum install Packagename

7. 软件包下载地址

银河麒麟高级服务器操作系统 V10 SP2

log4j aarch64软件包下载地址:

log4j x86_64软件包下载地址:

注:其他相关依赖包请到相同目录下载