近日,Linux Polkit中pkexec权限提升漏洞爆发,麒麟软件迅速开展漏洞修复,第一时间在麒麟软件官网发布了针对此漏洞的安全公告,为用户提供紧急修复方案。

pkexec应用程序是一个setuid工具,旨在允许非特权用户根据预定义的策略以特权用户身份运行命令。当前版本的pkexec没有正确处理调用参数的个数,并最终试图将环境变量作为命令执行,从而诱导pkexec执行任意代码。

此外,此漏洞的触发途径是本地触发,在网络环境、物理环境安全的前提下,漏洞的触发较为困难,影响较为有限,此漏洞评分最终定为7.8分。

麒麟软件具有专门的PSIRT团队,即产品安全事件应急响应团队,负责维护公司产品安全质量,建立了对安全漏洞全生命周期管理机制,涵盖麒麟产品安全漏洞收集与挖掘、验证测试、修复、安全补丁的发布与公告。

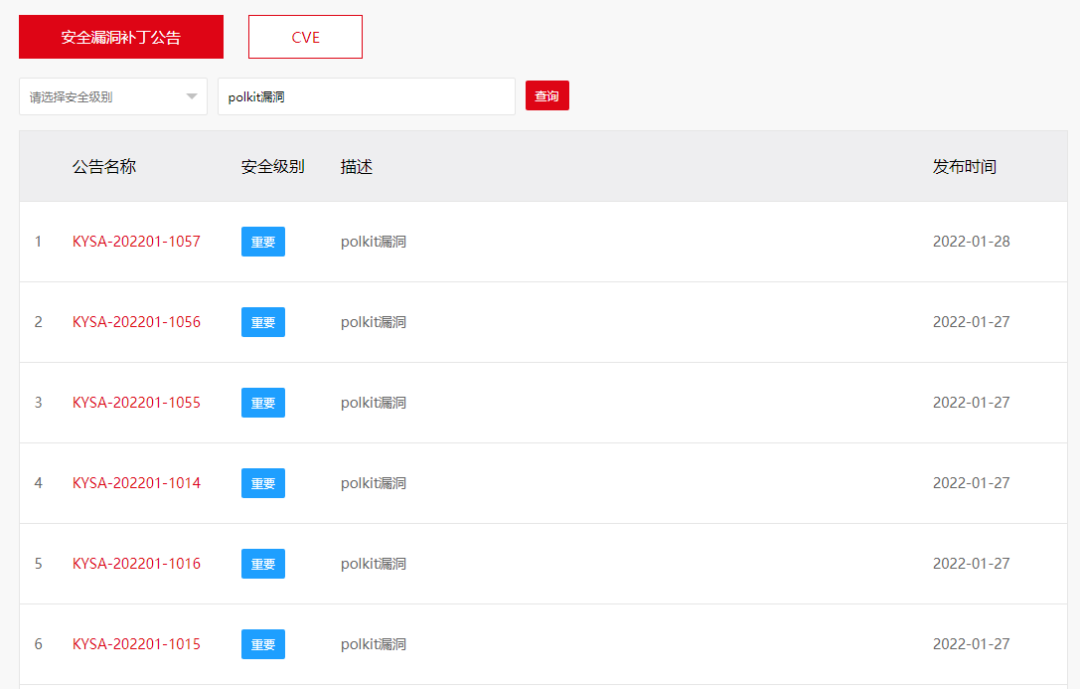

此漏洞爆发后,麒麟软件PSIRT团队根据漏洞情报信息,迅速组织安全专家进行产品自查,启动紧急修复响应,通过多轮自动化扫描以及专家组仔细排查,已从麒麟软件全平台产品各版本中发现影响组件包共计6个,并完成全部修复,同时在麒麟软件官网发布了针对此漏洞的安全公告,推送了相应的安全更新补丁、加固策略以及防护手段,建议受影响用户前往麒麟官网(www.kylinos.cn)——服务支持 ——安全漏洞栏目,查询“polkit漏洞”或“policykit-1安全漏洞”,即可获得相关文档和下载与您使用的操作系统版本相对应的补丁包。

具体此次漏洞修复时间线如下:

1月25日22点检测到上游对此漏洞的定级以及修复进度。

1月26日9点开始分析产品受影响情况,尝试在各个版本的系统上触发该漏洞。

1月26日21点开始着手修复漏洞,并使用攻击脚本进行复测。

1月27日11点进行补丁验证,通过攻击脚本(POC)与功能测试,保证软件包的稳定性、可用性。

1月27日16点发布麒麟操作系统产品的补丁。

1月27日18点在麒麟软件官网发布安全公告的补丁。

1月28日10点基于上游补丁,着手修复麒麟老版本操作系统产品的漏洞。

1月28日14点完成麒麟桌面和服务器操作系统产品全系列全架构漏洞修复,并同步发布公告。

刚刚过去的2021年12月,开源软件Log4j2爆发高危漏洞,麒麟软件同样基于集自身多渠道发现漏洞、专职应急漏洞响应组快速修复漏洞、及时发布补丁、提供专业修复方案等于一体的网络安全漏洞管理体系,进行了漏洞修复,为用户保驾护航。

长期以来,麒麟软件作为中国操作系统的标杆企业,致力于操作系统安全技术研究,在产品内部安全方面,创新研发出了国内外首个具有内生安全体系的操作系统,在对外网络安全漏洞管理方面具有非常丰富的实战经验。安全隐患无处不在,更加需要专业的技术团队提供服务保障,选择麒麟操作系统产品,就是选择了专业与安全。

通讯员 | 陈琼

来 源 | 产品与生态中心

审 核 | 市场与政府事务部